paru dans lundimatin#396, le 25 septembre 2023.

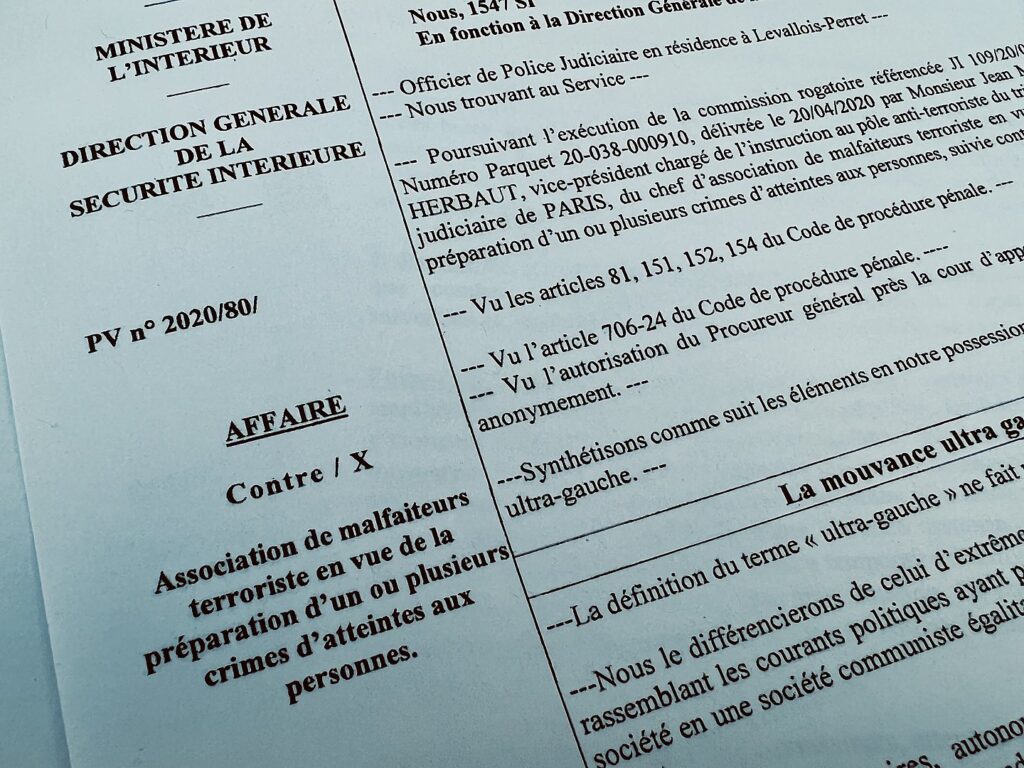

Le 8 décembre 2020, une opération antiterroriste visait 9 militants politiques français. Les quelques éléments de langage et de procédure distillés dans la presse par la police laissent alors songeur. Une association de Paint Ball, un artificier qui travaille à Disneyland et quelques discussions de fin de soirée où l’on dit tout le mal que l’on pense de la police nationale captées par des micros cachés par la DGSI. À partir du 3 octobre, sept personnes seront jugées à Paris, soupçonnées de participation à une association de malfaiteurs en relation avec une entreprise terroriste. Afin de mieux saisir les enjeux comme le fond de cette affaire, nous avons reçu cette analyse détaillée et politique du dossier d’instruction.

Militant·es des Soulèvements de la Terre détenues par la Sous-Direction-Antiterroriste (SDAT), unités antiterroristes mobilisées contre des militant.e.s antinucléaire, syndicalistes CGT arrêtés par la DGSI, unités du RAID déployées lors des révoltes urbaines… La mobilisation récurrente des moyens d’enquête antiterroriste pour réprimer les mouvements sociaux associée à la diffusion d’éléments de langage sans équivoque – « écoterrorisme », « terrorisme intellectuel » – ne laissent aucun doute.

Il s’agit d’installer l’amalgame entre terrorisme et luttes sociales afin de préparer l’opinion publique à ce que les auteurices d’illégalismes politiques soient, bientôt, inculpées pour terrorisme. Et donner ainsi libre cours à la répression politique en lui faisant bénéficier de l’arsenal répressif le plus complet que le droit offre aujourd’hui : la législation antiterroriste.

C’est dans ce contexte que se tiendra, en octobre, le premier procès pour« terrorisme » de militant.es de gauche depuis l’affaire Tarnac [1]. L’enjeu est majeur. Une condamnation viendrait légitimer le glissement répressif souhaité par le gouvernement. C’est la ligne de partage symbolique entre ce qui peut être, ou non, qualifié de terrorisme que le pouvoir cherche dans ce procès à déplacer.

Car, du côté du droit, rien ne protège les luttes sociales de l’antiterrorisme. Comme le rappelle Olivier Cahn [2], « le flou de la notion de terroriste » – associé à la nature préventive de la justice antiterroriste – aboutit à une situation où « on a mis le droit en état de permettre à un régime autoritaire de se débarrasser de ces opposants sans avoir à changer la loi ».

C’est cet avertissement que vient illustrer de manière caricaturale l’affaire du 8 décembre dans laquelle sept personnes, sélectionné·es sur la base de leurs opinions politiques, doivent se défendre d’avoir participé à un projet… inconnu. Face à cette situation kafkaïenne, il s’agit de revenir sur la façon dont est construit un dossier antiterroriste. Il s’agit de montrer à quel point la place offerte au récit policier rend toute défense compliquée et ouvre la voie à une répression politique débridée. Il s’agit, enfin, de rappeler pourquoi la justice antiterroriste est un monstre juridique qui doit être combattu en soi.

Des terroristes…. sans projet terroriste

Dans cette affaire, le chef d’inculpation d’ « associations de malfaiteurs terroristes » a été maintenu alors même que l’accusation admet… qu’aucun « projet d’action violente » ne peut être reproché aux inculpé·es. A l’issue de deux années d’instruction, le parquet antiterroriste reconnaîtra que l’instruction n’a pas « mis en exergue un projet d’action violente finalisé ». Un aveu partagé par le juge d’instruction qui écrira de son côté qu’« aucun passage à l’acte imminent ne semble avoir été envisagé ».

Et pourtant, la DGSI n’avait pas lésiné sur les moyens de surveillance. A la sonorisation de lieux d’habitation, s’ajoutent des milliers d’heures d’écoutes téléphoniques, le recours à la géolocalisation en temps réel, des dizaines d’opération d’IMSI catching, des centaines de filatures et bien entendu l’analyse des dizaines de supports numériques saisis lors des arrestations et des comptes associés (mails, réseaux sociaux…). Soit sept intimités violées pour venir satisfaire la curiosité malsaine des quelques 106 agent.es du renseignement ayant travaillé sur ce dossier.

Tout ça pour rien… Pas de cible, pas de date, pas de lieu. Pas même une seule discussion évoquant la préparation d’une quelconque action violente. En d’autres termes : le dossier d’instruction est vide.

Un vide qui n’a pourtant pas empêché cette « justice d’exception » de recourir à toute la violence que le droit lui permet [3]. Plus de trois années de détention provisoire cumulées, le recours à la torture blanche via la mise à l’isolement, des fouilles à nues systématiques, des amitiés détruites à coup d’interdiction de communiquer et de restrictions de déplacements. Fait rare, des propos sexistes du juge d’instruction ont par ailleurs été dénoncés lors des interrogatoires eux-mêmes [4]. Quant à la surveillance, elle ne s’est jamais arrêtée et les inculpé·es doivent préparer leur défense sous l’oeil inquisiteur de leurs accusateurs.

Un récit pour toute accusation (en collaboration avec Mediapart)

A défaut de projet terroriste, toute l’accusation repose sur un récit construit par la DGSI entourant les « revenants du Rojava » où LibreFlot, le principal inculpé, est parti combattre Daech pendant 10 mois.

Ce récit fut diffusé par Mediapart plusieurs mois avant l’ouverture de l’enquête. Dans un article écrit par Mathieu Suc – dont le parti-pris fut vivement critiqué [5] -, ce dernier relayait le discours policier de la « menace » que représenterait pour « les institutions françaises » et « les forces de l’ordre » ces « militants d’ultragauche »« ayant suivi une formation militaire » au Rojava. La DGSI s’y inquiétait en particulier que ces « revenants », « déployant de solides techniques de clandestinité », puissent, une fois rentré.es en France, utiliser leur « savoir-faire » dans « le cadre d’actions violentes de l’ultragauche révolutionnaire » visant à s’en « prendre aux symboles de l’état et à ses forces de l’ordre ».

L’ensemble du dossier d’instruction sera, littéralement, construit afin de mettre en scène ce récit. Quant au « projet terroriste » que l’instruction n’a pu mettre à jour, il sera, lui aussi, emprunté à l’article.

Le procureur avancera ainsi que LibreFlot, désormais « vétéran du Rojava », oeuvrerait depuis son retour en France à la « constitution d’un groupe armé » dont le but serait de mener « des actions violentes à l’encontre notamment des forces de l’ordre et des militaires » afin de « déstabiliser les institutions républicaines ».

Conscient que cette formulation est un peu vague – même en antiterrorisme – il se perdra en conjectures en cherchant à la préciser. Le projet sera tantôt une « guerilla visant prioritairement les policiers », tantôt des « opérations violentes visant les symboles de l’oppression ou dans une moindre mesure du capitalisme », voire… un « projet d’intimidation ou de terreur visant l’oppression ou le capital ».

Le juge d’instruction résumera tout ceci dans une phrase dont la grandiloquence peine à masquer la vacuité. LibreFlot, et ses « acolytes », auraient pour objectif « de provoquer une révolution, de renverser l’État et d’attenter à la vie de ses représentants ».

Une mise en scène grotesque…

Dix mois de surveillance, pourtant dotés des moyens techniques les plus avancés, n’auront permis de ne fournir que quatre « faits » à partir desquels l’ensemble de ce récit sera mis en scène :

- Deux parties d’airsoft – soit du paintball sans peinture, une des activités les plus populaires des enterrements de vie de garçon – qui deviendront des « entraînements para-militaires ».

- Quelques carabines et fusils de chasse – dont la majorité sont légalement détenues – viendront parfaire l’image d’un « groupe armé ».

- L’utilisation de messageries chiffrées grand public (Signal, WhatsApp) sera transformée en preuve de l’existence d’un « groupuscule clandestin » dont les membres vivraient « dans le culte du secret », comme l’a montré la Quadrature du Net dans un article détaillé.

- Un rapprochement fortuit entre un week-end entre LibreFlot et un ami spécialisé dans les effets spéciaux chez Dysneyland et une expérimentation ludique de fabrication de pétards pendant le confinement – à partir de vidéos youtube, comme en font bon nombre d’adolescent·es par simple curiosité – servira à ancrer le récit dans l’imaginaire collectif des attentats des années 70.

Ces quatre éléments viendront former l’armature du récit policier. Ils seront soigneusement sélectionnés parmi l’ensemble des informations issues de la surveillance puis décontextualisés afin de venir donner corps au scénario écrit d’avance. Pour ce faire, l’accusation – juge d’instruction en tête – s’en tiendra à un principe strict : l’ensemble des faits venant mettre à mal le récit policier peuvent être ignorés.

Et mensongère

A commencer par le fait que l’instruction a démontré qu’aucun groupe n’existe. Les inculpé·es ne se connaissent pas toutes et tous et, a fortiori, ne se sont jamais retrouvé·es. Leur seul point commun est de connaître, à des degrés divers, LibreFlot et de l’avoir croisé au moins une fois en 2020.

En réalité, les inculpé.es semblent davantage avoir été sélectionné·es à l’issue d’une opération de casting afin de doter le soi-disant groupe « des compétences nécessaires à la conduite d’actions violentes », pour reprendre les termes de la DGSI. Soit donc : un artificier chez Disneyland disposant de connaissances en pyrotechnie, une amie disposant de « solides » connaissances en « communications cryptées », deux « survivalistes » détenant – légalement – quelques fusils de chasse et un ami d’enfance à qui l’on semble réserver la place de lieutenant, LibreFlot étant promu au rang de « leader charismatique ».

L’importance donnée aux deux piliers de l’accusation – soit les expérimentations de pétards et les parties d’airsoft – est quant à elle inversement proportionnelle à ce qu’ils représentent dans le temps de l’enquête. Leur place leur est conférée par un simple effet de répétition aboutissant à ce que quelques heures d’activités sans lendemain viennent noircir des centaines et des centaines de pages du dossier d’instruction.

La portée criminelle des parties d’airsoft – ceci vaut aussi pour les jeux autour des pétards – est elle aussi produite par un pur effet de style : le recours au champ lexical de la guerre. Elles deviendront « progressions tactiques », entraînements à la « guerre urbaine » ou encore « progression en milieu clos ». La lecteurice finit par en oublier que les « armes » dont il est question à longueur de page ne sont… que des pistolets à billes. Par ailleurs, le fait qu’une partie d’airsoft – chaque partie ayant impliqué des groupes différents – semble tout de même un « entraînement para-militaire » un peu léger pour qui veut « renverser l’État » – protégé, lui, par plus de 200 000 policier·es disposant d’armes bien réelles – n’est même pas abordé [6]. En antiterrorisme, c’est l’intention qui compte.

Quant aux déclarations des inculpé.es, aucune valeur ne leur est accordée (sauf si elles servent le récit policier). Un exemple parmi tant d’autres est apporté par la description des expérimentations de pétards. La concordance parfaite des déclarations des inculpé·es décrivant qu’elles se sont arrêtées au premier « boum » obtenu dont la portée les a « surpris » et leur a fait « peur » n’infléchira pas le juge d’instruction. Un terroriste ment.

Enfin, la criminalisation des pratiques numériques visant à caractériser la « clandestinité » des inculpé.es sert tant à activer l’imaginaire des années 80 qu’à excuser le manque de preuves récoltées. Pour reprendre les mots de la Quadrature du Net, elles appuient le discours conspirationniste expliquant que « ces preuves existent, mais elles ne peuvent pas être déchiffrées ».

La critique de l’Etat, preuve d’un projet inconnu

Cette mise en scène serait incomplète sans un décor adéquat venant ancrer le récit dans l’imaginaire selon lequel l’ensemble des actes des inculpé·es doivent être interprétés. Dans cette affaire, ce sera celui des « années de plomb ». Ce décor sera construit au fil des dizaines de pages revenant dans le détail sur chaque action violente menée dans les années 70/80.

La continuité historique sera assurée par l’assimilation de l’ensemble des luttes emblématiques de ces dernières années – ZADs, défense collective, démantèlement d’infrastructures néfastes, lutte contre les violences policières et même l’aide aux migrant.es – à autant de signes précurseurs d’un retour du « terrorisme d’ultragauche », comme l’a montré Serge Quadrupanni.

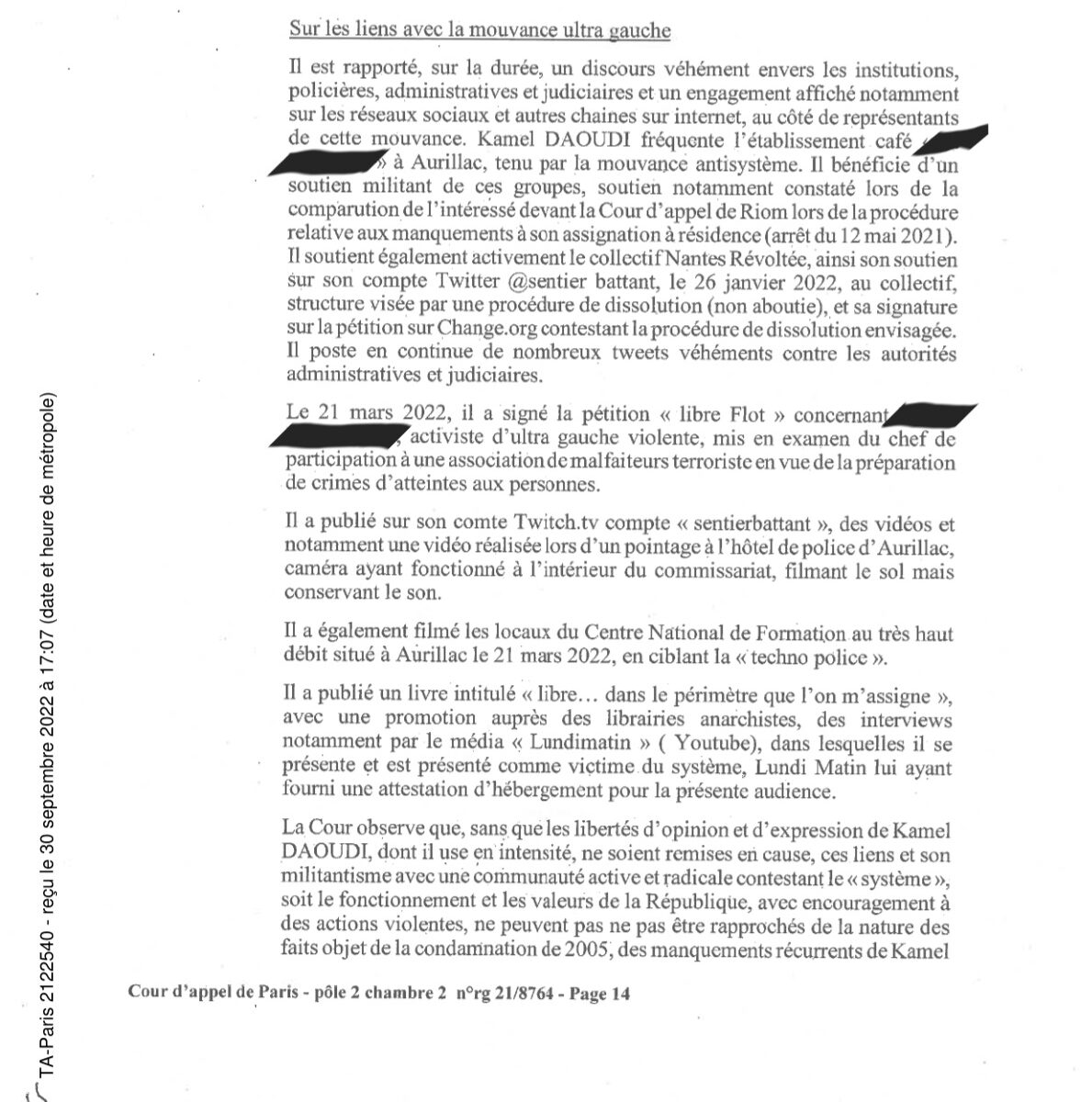

C’est sur la base de cet imaginaire que les opinions politiques des inculpé·es seront criminalisées et transformées en preuves de l’existence d’un projet terroriste. C’est cet imaginaire qui permettra à la DGSI d’écrire, qu’au delà des faits, ce qui prouve qu’un « passage à l’acte violent » est envisagé par les inculpé.es, c’est que ce dernier est « conforme à leur idéologie ».

Dès lors, les milliers d’heures d’écoutes seront mobilisées afin de relever des propos politiques et d’établir ainsi des « profils » d’individus « mus par la même idéologie ». Les moyens de surveillance les plus intrusifs sont paradoxalement utilisés pour mettre en avant… ce dont aucun·e des inculpé·es ne se cache vraiment.

Le procureur et le juge d’instruction notent ainsi qu’un·e inculpé·e traite la police de « milice fascisante armée » et qu’un·e autre évoque les « chiens de garde » que seraient les policiers et les militaires. Ils relèvent qu’un·e inculpé·e déverse dans une conversation privée « sa haine de la police » allant jusqu’à dénoncer son « racisme supposément endémique ». Ailleurs, ils mettent en avant une « violente diatribe contre la France, la révolution française et toutes ses valeurs républicaines et démocratiques », des « propos stigmatisant la violence d’état » ou encore la tendance d’un·e inculpé·e à faire preuve de « virulence dans la contestation systématique des lois et des institutions ».

Fait aggravant, le juge d’instruction notera que les propos tenus sont « en adéquation avec plusieurs livres saisis » ce qui témoigne d’une « totale adhésion à la cause anarchiste ». Sont ainsi cités à charge des textes d’Auguste Blanqui, de Kroptokine, Malatesta, Alfredo Bonanno, des articles critiquant la justice antiterroriste ou le fichage ADN ou encore les mensuels de la CNT et de la fédération anarchiste.

Le procureur ira jusqu’à retranscrire, dans le réquisitoire, des paroles de « chansons de rap engagé » – enregistrés via la sonorisation de lieux d’habitation – qu’il commentera longuement insistant sur le fait qu’elles ont pour « cibles » « les représentants des forces de l’ordre ». Notons enfin l’attention particulière portée au « florilège de chansons appartenant au répertoire anarchiste » retrouvé sur le téléphone d’un.e inculpé.e.

Surveillance et construction de récit

On voit alors comment, loin de venir participer « à la manifestation de la vérité » selon la formule consacrée inscrite sur chaque demande de la DGSI, la surveillance est utilisée en antiterrorisme comme un outil de déformation de la réalité.

Elle permet à l’accusation de disposer d’une quantité phénoménale d’informations dans lesquelles elle n’a plus qu’à piocher les quelques éléments qui, une fois décontextualisés, serviront à matérialiser la fiction policière. Le reste étant soigneusement ignoré, la surveillance ne vise en aucun cas à rendre compte d’une quelconque réalité mais à augmenter la probabilité de rendre vraisemblable un scénario pré-établi.

Ce « processus réducteur », pour reprendre les termes d’un·e inculpé·e devant le juge d’instruction, est en particulier utilisé afin d’inscrire les mis·es en examen dans les rôles que le récit policier leur assigne générant un sentiment de dépossession et de négation de leur vécu qu’iel décrira ainsi : les « mois d’enquête […] n’ont visiblement servi qu’à dresser un portrait falsifié de ma personne, ne retenant de mes mots et de mes activités qu’une infime partie, toujours décontextualisée et uniquement destinée à m’incriminer, au détriment de tout autre élément me caractérisant ».

Le COVID à la rescousse d’un récit chancelant

Quant aux arrestations, elles illustrent tout l’arbitraire du concept de justice préventive. Lorsqu’elles sont décidées, nulle « menace imminente » mais une enquête qui piétine et un service de renseignement qui doit justifier des moyens humains et techniques mobilisés. L’antiterrorisme est aussi une question de « rentabilité ».

En effet, la quasi-totalité des « faits » reprochés – soit l’airsoft et les pétards – se sont déroulés lors de l’enquête préliminaire (clôturée en avril 2020 au moment où s’ouvrait l’information judiciaire). Au fur et à mesure que les mois passent, rien de tout cela ne se répète. Pire, le « groupe » ne se rencontre toujours pas. Dès lors, les procès-verbaux de surveillance versés au dossier se raréfient.

La gêne est d’autant plus grande qu’à la clôture de la-dite enquête préliminaire, la DGSI a rédigé un rapport de synthèse dans lequel il est écrit qu’« aucun projet d’action violente ne semblait défini » allant même jusqu’à ajouter que « la constitution d’un groupe dédié à la mise en place d’actions de guerilla ne transparaissait pas ».

A l’évidence, juge d’instruction et procureur préfèreront la mauvaise foi. Le coupable de cette inaction criminelle deviendra… « l’épidémie de Covid » . Le juge d’instruction écrira que le « second confinement national » a « compliqué les possibilités pour les suspects […] de se retrouver ». Le procureur expliquera lui que les projets ont été « entravés ou compliqués par la survenance du virus de la Covid-19 ».

Le Covid sauvant la France de dangereux terroristes, il fallait oser. D’autant plus que les arrestations sont décidées 3 semaines après le début du second confinement et que c’est lors du premier que la DGSI a pu observer une des parties d’airsoft et le jeu autour des pétards…

Faire le procès de l’antiterrorisme… ou renoncer aux libertés politiques

Que l’on ne s’y trompe pas. L’absurdité d’une accusation sans objet, et a fortiori sans preuves, est le propre de l’antiterrorisme. Des années de jurisprudence islamophobes ont fini de transformer l’antiterrorisme en outil de répression politique idéal tandis que la succession de lois sécuritaires a doté les renseignements de pouvoirs de surveillance leur permettant de nourrir les récits accusateurs de leur choix.

Et aujourd’hui, l’antiterrorisme cherche à s’étendre aux luttes sociales. En juillet dernier le directeur de la DGSI expliquait que, dans un contexte de baisse de la « menace islamiste », ses services s’intéressaient désormais davantage aux « extrêmes ». Alors qu’en dix ans la DGSI a vu ses effectifs doubler, elle est à la « recherche de nouveaux débouchés » du côté de l*’« écologie »* et « des violences extrêmes », comme l’a expliqué récemment la SDAT à un mise en examen de l’affaire Lafarge.

La multiplication des procès terroristes d’extrême droite ne devrait donc pas nous réjouir [7] mais nous alarmer. Elle n’est que la prémisse de ce qui nous attend. Se féliciter de l’extension progressive de l’antiterrorisme, dans quelque direction que ce soit, c’est creuser la tombe de nos libertés politiques.

A gauche, l’affaire du 8 décembre est le coup d’essai de ce mouvement de répression dont la violence s’annonce terrible. Auditionné par le Sénat suite à la répression de Sainte-Soline, Darmanin brandissait déjà cette affaire comme l’exemple d’un « attentat déjoué » de « l’ultragauche » afin de justifier de la violence qui s’était abattue sur les militant·es écologistes [8]. En cas de condamnation, nous devons nous attendre à voir les inculpations pour terrorisme de militant·es de gauche se multiplier.

Le procès se tiendra tous les après-midi du mardi au vendredi du 3 au 27 octobre au tribunal de grande instance de Paris. Des appels à mobilisation ont été lancés pour l’ouverture et la fin du procès mais le procès est public si bien que chacun·e peut venir quant iel le souhaite. S’il doit être le procès de l’antiterrorisme, il sera aussi un moment éprouvant pour les sept inculpé·es : toute aide, soutien, sourire, coup de pouce sera le bienvenu.

Venez nombreux·ses !

[1] Voir les sites des comités de soutien ici et ici. Voir aussi cette compilation de textes publiés en soutien aux inculpé·es ici, l’émission de Radio Pikez disponible ici et celle-ci de Radio Parleur, cet article de la Revue Z et cet article de lundimatin.

[2] Voir l’interview d’Olivier Cahn ici. Voir aussi l’archive du site des comités de soutien aux inculpé·es de Tarnac ici, une tribune de soutien publiée en 2008 ici et cette interview de Julien Coupat. Voir aussi les textes suivants relatifs à « l’affaire de la dépanneuse », a première affaire antiterroriste concernant la « mouvance anarcho-autonome » : Mauvaises Intentions 1, Mauvaises Intentions 2, Mauvaises Intentions 3, Analyse d’un dossier d’instruction antiterroriste et Face à l’outil antiterroriste, quelques éléments pratiques. Pour en savoir plus sur cette affaire, d’autres sources sont disponibles à la fin de l’article L’antiterrorisme contre les autonomes de Zones Subversives. De manière plus générale, pour une discussion des dérives de l’antiterrorisme en matière de droit voir notamment les textes suivants : Pauline Le Monnier de Gouville, « De la répression à la prévention. Réflexion sur la politique criminelle antiterroriste », Les cahiers de la Justice, 2017, disponible ici ; Laurence Buisson « Risques et périls de l’association de malfaiteurs terroriste », 2017, revue Délibérée et disponible ici ; Julie Alix et Olivier Cahn, « Mutations de l’antiterrorisme et émergence d’un droit répressif de la sécurité nationale », Revue de science criminelle et de droit pénal comparé, 2017, disponible ici ; l’intervention de François Sureau devant le Conseil constitutionnel sur le délit d’entreprise individuelle terroriste en 2017 disponible ici, le rapport de la Fédération Internationale des Droits Humains « La porte ouverte à l’arbitraire » publié en 1999 ; le rapport de Human Rights Watch « La justice court-circuitée. Les lois et procédure antiterroristes en France », publié en 2008 et disponible ici.

[3] Sur les recours déposés par Camille et LibreFlot, voir le communiqué de presse ici. Sur la condamnation de l’État sur le maintien illégal à l’isolement de LibreFlot, voir l’article de Reporterre disponible ici. Sur ses conditions de vie à l’isolement et sa grève de la faim, voir notamment cette compilation d’écrits de LibreFlot et le témoignage joint au communiqué de presse évoqué ci-avant. Sur les conditions générales de l’instruction, voir cette lettre ouverte au juge d’instruction. Sur la dénonciation des traitements sexistes, voir cet appel féministe. Voir aussi le témoignage d’un inculpé sur les conditions de détentions auprès de l’envolée.

[4] Une inculpée a dénoncé un comportement « dégradant pour toutes les femmes » de la part du juge d’instruction.

[5] Sur les réactions à l’article de Mathieu Suc, voir notamment l’article de Corinne Morel Darleux, l’article de lundimatin, la réponse d’André Hébert et un article d’Arrêts sur Images. Il est intéressant de noter qu’à l’époque un fait n’était pas connu. Dans son article, Mathieu Suc mentionne que « selon nos [ses] informations » des militant·es « d’ultragauche » se seraient rendu·es en Colombie pour rencontrer l’ELN, une façon de renforcer le caractère anxiogêne de son récit. Il se trouve que cette information est utilisée à l’encontre d’un·e des inculpé·es de l’affaire du 8 décembre. Tout laisse donc à penser que l’un·e des inculpé·es du 8 décembre faisait partie des personnes concernées par cette « information ». Pendant toute la durée de l’enquête – l’information apparaissant dans la note par laquelle s’ouvre l’enquête préliminaire – , la DGSI utilisera cet argument pour caractériser la dangerosité de cet individu et justifier des demandes de moyens de surveillance toujours plus intrusifs. Après deux années d’instruction, il s’avèrera que cette personne est simplement partie…. en vacances en Colombie. Le juge d’instruction écrira timidement qu’ « aucun élément ne permettait donc d’étayer le renseignement initial ». Mais le mal aura été fait.

[6] La volonté de criminaliser ces parties d’airsoft est particulièrement ironique à l’heure où le gouvernement multiplie des dispositifs comme les « classes défense sécurité globale » où l’armée organise pour des lycéen·nes des parties de tir au pistolet laser… Voir notamment l’article de Politis « Quand l’armée envahit l’école » disponible ici.

[7] Un exemple caricatural de cette position par la presse « de gauche » est, ici encore, offert par Mathieu Suc. Voir notamment sa couverture du procès des Barjols et sa présentation sans aucun recul des unités de « cyber-infiltrations » de la DGSI ici et ici venant au passage relayer le discours policier visant à faire des « messageries privées cryptées » la raison de l’expansion d’un radicalisme d’extrême droite.

[8] Son audition est disponible ici. Voir à partir de 10:20:19 pour la référence à l’affaire du 8 décembre. Voir aussi son intervention sur BFM ici où il utilisait l’affaire du 8 décembre pour dénoncer la « menace d’ultragauche ».